অ্যাপল (আনস্প্ল্যাশে মেধাত দাওদ-এর ছবি)

অ্যাপল আইওএস, সমস্ত আইফোনের জন্য ডিফল্ট অপারেটিং সিস্টেম, ছয়টি সমালোচনামূলক 'জিরো মিথস্ক্রিয়া' দুর্বলতা ধারণ করে। গুগলের অভিজাত ‘প্রজেক্ট জিরো’ টিম, যা গুরুতর বাগ এবং সফ্টওয়্যার ত্রুটিগুলির শিকার করে, এটি আবিষ্কার করেছে। মজার বিষয় হচ্ছে, গুগলের সুরক্ষা গবেষণা দলটি বন্যের সুরক্ষা ত্রুটিগুলি ব্যবহার করে কার্যকর করা যেতে পারে এমন ক্রিয়াগুলি সফলভাবে প্রতিলিপি করেছে। এই বাগগুলি সম্ভাব্যভাবে কোনও দূরবর্তী আক্রমণকারীকে কোনও বার্তা গ্রহণ ও খোলা ছাড়া কোনও কিছুই না করে অ্যাপল আইফোনটির প্রশাসনিক নিয়ন্ত্রণ নিতে দেয় take

আইওএস 12.4 এর পূর্বে অ্যাপল আইফোন অপারেটিং সিস্টেমের সংস্করণগুলি ছয় 'ইন্টারেক্টিভলেস' সুরক্ষা বাগের জন্য সংবেদনশীল বলে মনে হয়েছিল, আবিষ্কার গুগল গুগল প্রকল্প জিরোর দুই সদস্য বিশদ প্রকাশ করেছেন এবং ছয়টি দুর্বলতার মধ্যে পাঁচটির জন্য সাফল্যের সাথে প্রুফ-অফ-কনসেপ্ট প্রদর্শন করেছেন। সুরক্ষা ত্রুটিগুলি কেবল তীব্র হিসাবে বিবেচিত হতে পারে কারণ তাদের পক্ষে আইফোনের সুরক্ষার সাথে আপস করার জন্য সম্ভাব্য ক্ষতিগ্রস্থ ব্যক্তির দ্বারা সম্পাদিত ন্যূনতম পরিমাণ ক্রিয়া প্রয়োজন। সুরক্ষা দুর্বলতা আইওএস অপারেটিং সিস্টেমকে প্রভাবিত করে এবং iMessage ক্লায়েন্টের মাধ্যমে ব্যবহার করা যেতে পারে।

গুগল ‘দায়িত্বশীল অনুশীলনগুলি’ অনুসরণ করে এবং আইফোন আইওএসের গুরুতর সুরক্ষা ত্রুটিগুলি সম্পর্কে অ্যাপলকে অবহিত করে:

গুগল আগামী সপ্তাহে লাস ভেগাসের ব্ল্যাক হ্যাট সুরক্ষা সম্মেলনে অ্যাপল আইফোন আইওএস-এ সুরক্ষিত দুর্বলতার বিষয়ে বিশদ প্রকাশ করবে। যাইহোক, অনুসন্ধান জায়ান্ট সুরক্ষা ফাঁকগুলি বা বাড়ির দরজা সম্পর্কে সংশ্লিষ্ট সংস্থাগুলিকে সতর্ক করার জন্য তার দায়িত্বশীল অনুশীলনটি বজায় রেখেছিল এবং টিমটি প্রকাশ্যে এই তথ্য প্রকাশের আগে অ্যাপলকে প্যাচগুলি প্রকাশের অনুমতি দেওয়ার জন্য প্রথমে বিষয়গুলি জানিয়েছিল।

কঠোর সুরক্ষা বাগের বিষয়টি লক্ষ্য করে অ্যাপল বাগগুলি প্যাচ করতে ছুটে যায়। তবে এটি পুরোপুরি সফল নাও হতে পারে। অ্যাপল বাগটি সম্পূর্ণরূপে সমাধান না করায় একটি 'মিথস্ক্রিয়াবিহীন' দুর্বলতার সম্পর্কে বিশদটি ব্যক্তিগত রাখা হয়েছে। এই সম্পর্কিত তথ্য দুটি গুগল প্রকল্প জিরো গবেষকের মধ্যে একজন যাঁরা বাগগুলি খুঁজে পেয়েছিলেন এবং রিপোর্ট করেছিলেন তাদের মধ্যে ন্যাটালি সিলভানোভিচ প্রস্তাব করেছিলেন।

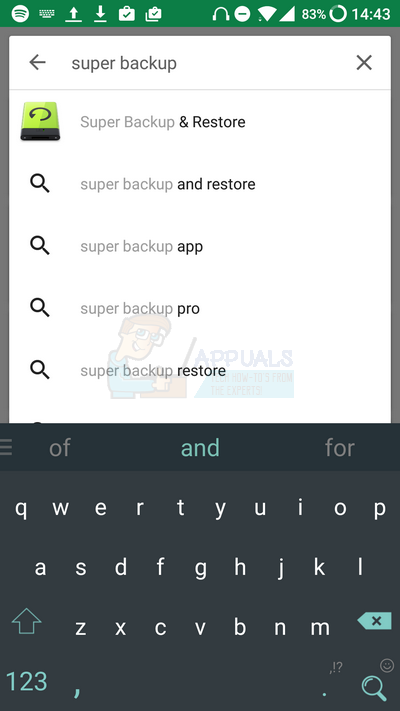

গুগল অ্যাপলের আইমেজেজ অ্যাপ্লিকেশনটিতে ত্রুটিগুলি পরিষ্কার করে দিয়েছে

ভাইরাস, ম্যালওয়্যার এবং এর মতো বা কোডিং ত্রুটিগুলি থেকে কোনও কিছুই সুরক্ষিত নয়: ম্যাকওএস, অ্যান্ড্রয়েড, আইওএস, লিনাক্স, উইন্ডোজ - এগুলি সবই ঝুঁকির মধ্যে রয়েছে। প্যাচ এবং অ্যান্টিভাইরাল সবসময় সমস্ত ওএস এর জন্য প্রয়োজনীয় https://t.co/sTpLUY2XqO

- স্কটি (@osusuki) 30 জুলাই, 2019

গবেষক আরও উল্লেখ করেছেন যে ছয়টি সুরক্ষা বাগের মধ্যে চারটি দূরবর্তী আইওএস ডিভাইসে দূষিত কোড কার্যকর করতে পারে। এর চেয়ে বড় বিষয় হল এই বাগগুলির কোনও ব্যবহারকারীর ইন্টারঅ্যাকশন দরকার নেই। আক্রমণকারীদের কেবল একটি ভুক্তভোগীর ফোনে একটি বিশেষভাবে কোডেড ত্রুটিযুক্ত বার্তা পাঠাতে হবে। ব্যবহারকারী গৃহীত আইটেমটি দেখার জন্য বার্তাটি খোলার পরে দূষিত কোডটি সহজেই নিজেকে কার্যকর করতে পারে। অন্য দুটি শোষণ একটি আক্রমণকারীকে একটি ডিভাইসের স্মৃতি থেকে ডেটা ফাঁস করতে এবং দূরবর্তী ডিভাইস থেকে ফাইলগুলি পড়তে দেয়। আশ্চর্যের বিষয়, এমনকি এই বাগগুলির ব্যবহারকারীর ইন্টারঅ্যাকশন প্রয়োজন হয়নি।

অ্যাপল আইফোন আইওএসে ছয়টি ‘জিরো মিথস্ক্রিয়া’ সুরক্ষা ঘাটতি সাফল্যের সাথে প্যাচ করতে পেরেছে?

সমস্ত ছয়টি নিরাপত্তা ত্রুটি গত সপ্তাহে, 22 জুলাই, সফলভাবে প্যাচ করা হয়েছিল বলে মনে করা হয়েছিল অ্যাপলের আইওএস 12.4 রিলিজ সহ । তবে, এটি মনে হয় না। সুরক্ষা গবেষক নোট করেছেন যে অ্যাপল আইফোন আইওএসে ছয়টি সুরক্ষা “জিরো ইন্টারেক্টেশন” দুর্বলতার মধ্যে পাঁচটিই ঠিক করতে পেরেছিল। তবুও, পঞ্চযুক্ত পাঁচটি বাগের বিশদটি অনলাইনে উপলব্ধ। গুগল তার বাগ রিপোর্টিং সিস্টেমের মাধ্যমে একই অফার করেছে।

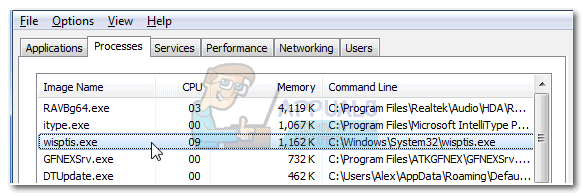

তিনটি বাগ যা দূরবর্তী মৃত্যুদন্ড কার্যকর করার অনুমতি দেয় এবং ভুক্তভোগীর আইফোনের প্রশাসনিক নিয়ন্ত্রণ দেয় CVE-2019-8647 , CVE-2019-8660 , এবং CVE-2019-8662 । লিঙ্কযুক্ত বাগের প্রতিবেদনে প্রতিটি ত্রুটি সম্পর্কে কেবল প্রযুক্তিগত বিবরণই থাকে না তবে প্রুফ-অফ-কনসেপ্ট কোডও রয়েছে যা কারুকার্য কাজে ব্যবহৃত হতে পারে। অ্যাপল এই বিভাগ থেকে চতুর্থ বাগ সফলভাবে প্যাচ করতে সক্ষম না হওয়ায় এর বিবরণ গোপন রাখা হয়েছে। গুগল এই সুরক্ষা দুর্বলতাকে CVE-2019-8641 হিসাবে ট্যাগ করেছে।

এই ত্রুটিগুলির মধ্যে একটি হ'ল সীমার বাইরে পড়া (সিভিই-2019-8646) ইস্যু যা দূরবর্তী আক্রমণকারীদের ক্ষতিগ্রস্থের মধ্যে থাকা ফাইলগুলির সামগ্রী পড়তে দিতে পারে # আইওএস কেবলমাত্র iMessage এর মাধ্যমে একটি ত্রুটিযুক্ত বার্তা প্রেরণ করে ডিভাইস।

- হ্যাকার নিউজ (@ হ্যাকারস নিউজ) 30 জুলাই, 2019

গুগল পঞ্চম এবং ষষ্ঠ বাগ হিসাবে ট্যাগ করেছে CVE-2019-8624 এবং CVE-2019-8646 । এই সুরক্ষা ত্রুটিগুলি কোনও আক্রমণকারীকে ক্ষতিগ্রস্থ ব্যক্তির ব্যক্তিগত তথ্যে আলতো চাপতে দেয়। এগুলি বিশেষত সম্পর্কিত কারণ তারা কোনও ডিভাইসের স্মৃতি থেকে ডেটা ফাঁস করতে পারে এবং শিকারের কোনও যোগাযোগের প্রয়োজন ছাড়াই কোনও দূরবর্তী ডিভাইস থেকে ফাইলগুলি পড়তে পারে।

আইওএস 12.4 এর সাহায্যে অ্যাপল অরক্ষিত iMessage প্ল্যাটফর্মের মাধ্যমে দূরবর্তী অবস্থান থেকে আইফোনগুলি নিয়ন্ত্রণ করার যে কোনও প্রচেষ্টা সফলভাবে অবরুদ্ধ করেছে। যাইহোক, প্রুফ-অফ-কনসেপ্ট কোডটির অস্তিত্ব এবং খোলামেলা উপলব্ধি হ্যাকার বা দূষিত কোডারগুলি এখনও আইফোনগুলি ব্যবহার করতে পারে যা iOS 12.4 এ আপডেট হয় নি। অন্য কথায়, সুরক্ষার আপডেটগুলি উপলভ্য হওয়ার সাথে সাথেই এটি ইনস্টল করার জন্য সর্বদা সুপারিশ করা হয়, এক্ষেত্রে অ্যাপল কোনও বিলম্ব ছাড়াই প্রকাশ করেছে সর্বশেষতম আইওএস আপডেট ইনস্টল করা সমালোচিত। অনেক হ্যাকার প্যাচ করা বা ঠিক করার পরেও দুর্বলতাগুলি কাজে লাগানোর চেষ্টা করে। এটি কারণ তারা ভাল জানেন যে এমন একটি ডিভাইস মালিকদের উচ্চ শতাংশ রয়েছে যা তাত্ক্ষণিকভাবে আপডেট করে না বা কেবল তাদের ডিভাইসগুলি আপডেট করতে দেরি করে না।

আইফোন আইওএসের গুরুতর সুরক্ষা ত্রুটিগুলি বেশ লাভজনক এবং অন্ধকার ওয়েবে আর্থিকভাবে পুরস্কৃত:

সিলভানোভিচ এবং সহযোগী গুগল প্রকল্প জিরো সুরক্ষা গবেষক স্যামুয়েল গ্রো ছয়টি 'জিরো ইন্টারেক্টেশন' সুরক্ষা দুর্বলতাগুলি আবিষ্কার করেছিলেন ß সিলভানোভিচ আগামী সপ্তাহে লাস ভেগাসে অনুষ্ঠিত হওয়া ব্ল্যাক হ্যাট সুরক্ষা সম্মেলনে দূরবর্তী এবং 'ইন্টারেক্টিভলেস' আইফোন দুর্বলতার বিষয়ে একটি উপস্থাপনা করবেন be

' শূন্য-মিথস্ক্রিয়া ’বা‘ ঘর্ষণহীন ’দুর্বলতাগুলি বিশেষত বিপজ্জনক এবং সুরক্ষা বিশেষজ্ঞদের মধ্যে গভীর উদ্বেগের কারণ। ক আলোচনা সম্পর্কে ছোট স্নিপেট যে সিলভানোভিচ সম্মেলনে বিতরণ করবেন আইফোন আইওএস-এর মধ্যে এই জাতীয় সুরক্ষা ত্রুটিগুলি নিয়ে উদ্বেগ তুলে ধরেছে। “দূরবর্তী দুর্বলতার গুজব রয়েছে যে আইফোনে আক্রমণ করার জন্য কোনও ব্যবহারকারীর ইন্টারঅ্যাকশন ব্যবহার করা হয়নি, তবে আধুনিক ডিভাইসগুলিতে এই আক্রমণগুলির প্রযুক্তিগত দিকগুলি সম্পর্কে সীমিত তথ্য পাওয়া যায়। এই উপস্থাপনাটি iOS এর রিমোট, ইন্টারঅ্যাকশন-কম আক্রমণ পৃষ্ঠের সন্ধান করে। এটি এসএমএস, এমএমএস, ভিজ্যুয়াল ভয়েস মেইল, আইমেসেজ এবং মেলের দুর্বলতার সম্ভাবনা নিয়ে আলোচনা করে এবং কীভাবে এই উপাদানগুলি পরীক্ষা করার জন্য সরঞ্জাম নির্ধারণ করতে হবে তা ব্যাখ্যা করে। এতে এই পদ্ধতিগুলি ব্যবহার করে আবিষ্কার করা দুর্বলতার দুটি উদাহরণও রয়েছে ”'

গুগল প্রকল্প জিরো গবেষকরা 5 ‘জিরো মিথস্ক্রিয়া’ আইমেসেজ ত্রুটিগুলি প্রকাশ করেছেন, 4 আইওএস 12.4-এ স্থির হয়েছে @ গুগল

CVE-2019-8660 একটি স্মৃতি দুর্নীতির ত্রুটিপ্রকাশিত ত্রুটিগুলির মধ্যে দুটি আইফোন জিইউআইয়ের ক্র্যাশ হতে পারে

একজন গবেষক ব্ল্যাক হ্যাট ইউএসএ 2019 এর ত্রুটিগুলি সম্পর্কে বিস্তারিত বর্ণনা করবেন pic.twitter.com/slkkkOoObE

- ডেইলি টেক (@ বিকাশগৌদ 1997) 30 জুলাই, 2019

উপস্থাপনাটি মূলত কনভেনশনে অন্যতম জনপ্রিয় হিসাবে সেট করা হয়েছে কারণ কোনও ব্যবহারকারী-ইন্টারঅ্যাকশন আইওএস বাগগুলি খুব বিরল। বেশিরভাগ আইওএস এবং ম্যাকোস শোষণগুলি সফলভাবে কোনও অ্যাপ্লিকেশন চালাতে বা তাদের অ্যাপল আইডি শংসাপত্রগুলি প্রকাশের জন্য ভুক্তভোগীকে ছলনার উপর নির্ভর করে। শূন্য-ইন্টারঅ্যাকশন বাগটি শোষণ প্রবর্তনের জন্য কেবল একটি কলঙ্কিত বার্তা খোলার প্রয়োজন। এটি লক্ষণীয়ভাবে সংক্রমণ বা সুরক্ষা আপস হওয়ার সম্ভাবনা বৃদ্ধি করে। বেশিরভাগ স্মার্টফোন ব্যবহারকারীদের স্ক্রিন রিয়েল এস্টেট সীমিত রয়েছে এবং এর সামগ্রীগুলি খতিয়ে দেখতে বার্তার প্রারম্ভিক শেষ রয়েছে। একটি চতুর্যপূর্ণ কারুকাজযুক্ত এবং ভাল কথার বার্তাটি প্রায়শই তাত্পর্যপূর্ণভাবে অনুভূত সত্যতা বৃদ্ধি করে, সাফল্যের সম্ভাবনাগুলিকে আরও এগিয়ে দেয়।

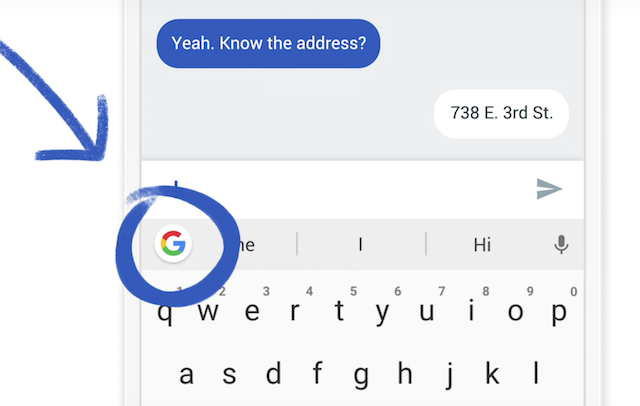

সিলভানোভিচ উল্লেখ করেছিলেন যে এই জাতীয় দূষিত বার্তা এসএমএস, এমএমএস, আইমেসেজ, মেল বা ভিজ্যুয়াল ভয়েস মেইলের মাধ্যমে প্রেরণ করা যেতে পারে। তাদের কেবল ভুক্তভোগীর ফোনে শেষ হওয়া এবং খোলা থাকা দরকার। 'এই জাতীয় দুর্বলতা হ'ল আক্রমণকারীদের পবিত্র কূটকামঞ্জক, যাতে তারা সনাক্ত না করে সনাক্তকারীদের ডিভাইসগুলিতে হ্যাক করতে দেয়।' ঘটনাক্রমে, আজ অবধি, এই ধরনের ন্যূনতম বা 'জিরো মিথস্ক্রিয়া' সুরক্ষা দুর্বলতা কেবলমাত্র শোষণকারী বিক্রেতারা এবং আইনী ইন্টারসেপ্ট সরঞ্জাম এবং নজরদারি সফ্টওয়্যার প্রস্তুতকারীদের দ্বারা ব্যবহৃত হয়েছিল বলে মনে হয়েছিল। এটি সহজভাবে এর অর্থ অত্যন্ত পরিশীলিত বাগ যে কারণে সন্দেহের ন্যূনতম পরিমাণটি মূলত ডার্ক ওয়েবে পরিচালিত সফ্টওয়্যার বিক্রেতাদের দ্বারা আবিষ্কার এবং ব্যবসায়ের সন্ধান করে। কেবল রাষ্ট্র-স্পনসরিত এবং দৃষ্টি নিবদ্ধ করা হ্যাকিং গোষ্ঠী সাধারণত তাদের অ্যাক্সেস আছে। এর কারণ এটি হ'ল যে বিক্রেতারা এ জাতীয় ত্রুটিগুলি ধরে থাকে তারা এগুলি বিপুল পরিমাণ অর্থের বিনিময়ে বিক্রি করে।

দ্বারা প্রকাশিত মূল্য চার্ট অনুসারে জেরোডিয়াম , ডার্ক ওয়েবে বা সফ্টওয়্যার ব্ল্যাক মার্কেটে বিক্রি হওয়া এই দুর্বলতার জন্য প্রতি এক মিলিয়ন ডলারেরও বেশি দাম পড়তে পারে। এর অর্থ সিলভানোভিচ সুরক্ষা শোষণের বিশদ প্রকাশ করেছে যে অবৈধ সফ্টওয়্যার বিক্রেতারা anywhere 5 মিলিয়ন থেকে 10 মিলিয়ন ডলারের মধ্যে কোথাও চার্জ নিতে পারে। ক্রাউডফেন্স , সুরক্ষা তথ্যের সাথে কাজ করে এমন একটি অন্য প্ল্যাটফর্ম দাবি করেছে যে দামটি সহজেই অনেক বেশি হতে পারে। প্ল্যাটফর্মটি এই ত্রুটিগুলির একটি অংশ ছিল এই সত্যের উপর তার অনুমানকে ভিত্তি করে ' কোন ক্লিক আক্রমণ শৃঙ্খলা ”। তদতিরিক্ত, আইওএস শোষণের সাম্প্রতিক সংস্করণগুলিতে দুর্বলতাগুলি কাজ করেছিল। তাদের মধ্যে ছয়জন ছিল এই সত্যের সাথে একত্রিত, একজন শোষণকারী বিক্রেতা খুব সহজেই লটের জন্য ২০ মিলিয়ন ডলারেরও বেশি উপার্জন করতে পারত।

ট্যাগ আপেল সাইবার নিরাপত্তা গুগল আইওএস

![[ফিক্স] উইন্ডোজ ডিফেন্ডার হুমকি পরিষেবা বন্ধ হয়ে গেছে](https://jf-balio.pt/img/how-tos/02/windows-defender-threat-service-has-stopped.jpg)