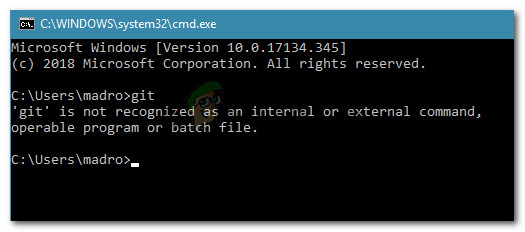

ছবিটি ঘুমন্ত কম্পিউটার থেকে তোলা

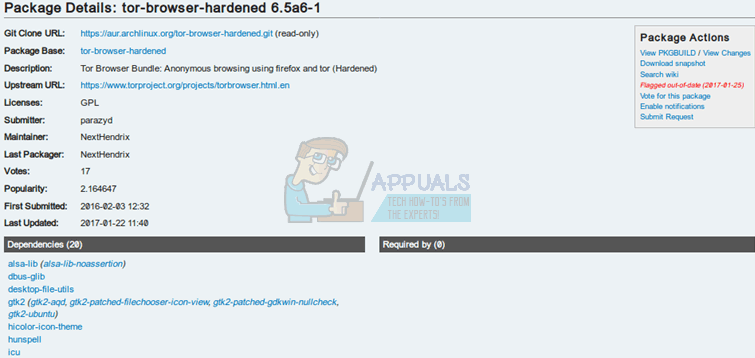

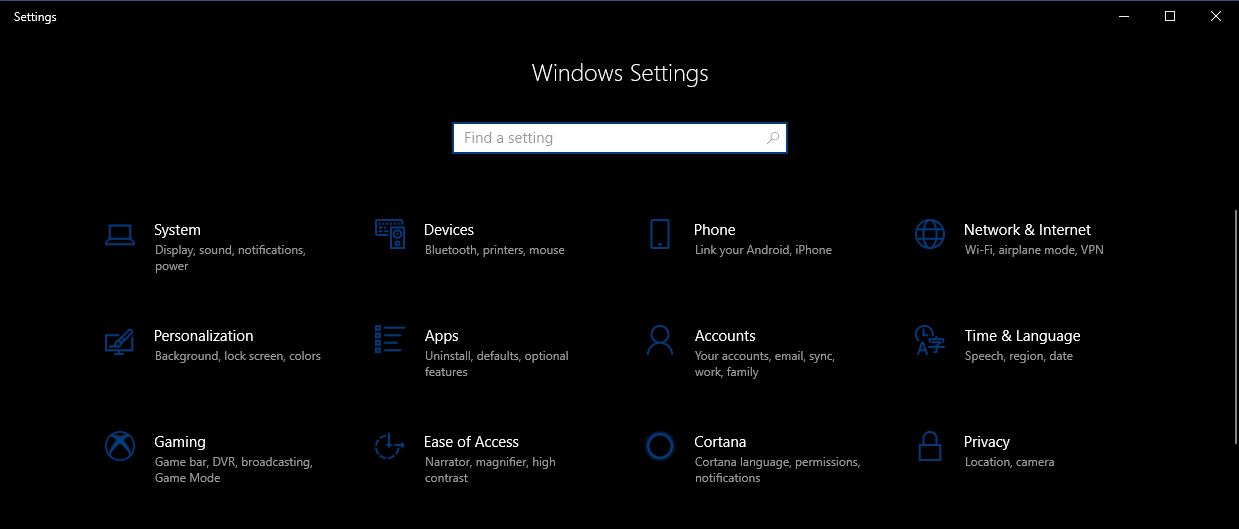

২০১৫ সালে উইন্ডোজ 10-এ প্রথম প্রবর্তিত উইন্ডোজ ফাইলের ধরণ '.SettingContent-ms' এর স্কিমা-এর ডিপলিংক বৈশিষ্ট্যটি ব্যবহার করে মৃত্যুদন্ড কার্যকর করার পক্ষে ঝুঁকিপূর্ণ which যা নিজেই একটি সাধারণ এক্সএমএল নথি।

ম্যাট নেলসনের স্পেকটারপস এই ভিডিওটিতে সিমুলেটেড অ্যাক্সেস পাওয়ার জন্য আক্রমণকারীরা সহজেই পেলডের জন্য ব্যবহার করতে পারে এমন দুর্বলতাটি আবিষ্কার এবং প্রতিবেদন করেছে

আক্রমণকারীরা ইন্টারনেট থেকে ডাউনলোডগুলি টেনে আনার জন্য সেটিংকন্টেন্ট-এমএস ফাইল ব্যবহার করতে পারে যা মারাত্মক ক্ষতির বিভিন্ন সম্ভাবনা উত্থাপন করে যেহেতু এটি এমন ফাইল ডাউনলোড করতে ব্যবহৃত হতে পারে যা দূরবর্তী কোড মৃত্যুদন্ড কার্যকর করতে পারে।

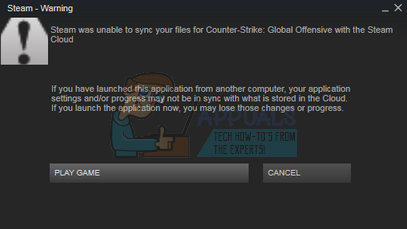

এমনকি অফিস ২০১ 2016 এর ওএইএল ব্লক বিধি এবং এএসআর-এর চাইল্ড প্রসেস ক্রিয়েশন রুল সক্ষম করে আক্রমণকারী আক্রমণকারী ওএইএল ব্লককে অফিস ফোল্ডারে শ্বেত তালিকাভুক্ত পাথের মাধ্যমে এড়িয়ে যেতে পারে, আক্রমণকারীকে এই নিয়ন্ত্রণগুলি ছড়িয়ে দিতে এবং নির্বিচারে কার্যকর করতে পারে ম্যাট হিসাবে কমান্ডগুলি অ্যাপভিএলপি ফাইলটি ব্যবহার করে স্পেকট্রেওপস ব্লগে প্রদর্শিত হয়েছিল।

ওএলই / এএসআর ফাঁকি পেইলড - স্পেকটারওপস

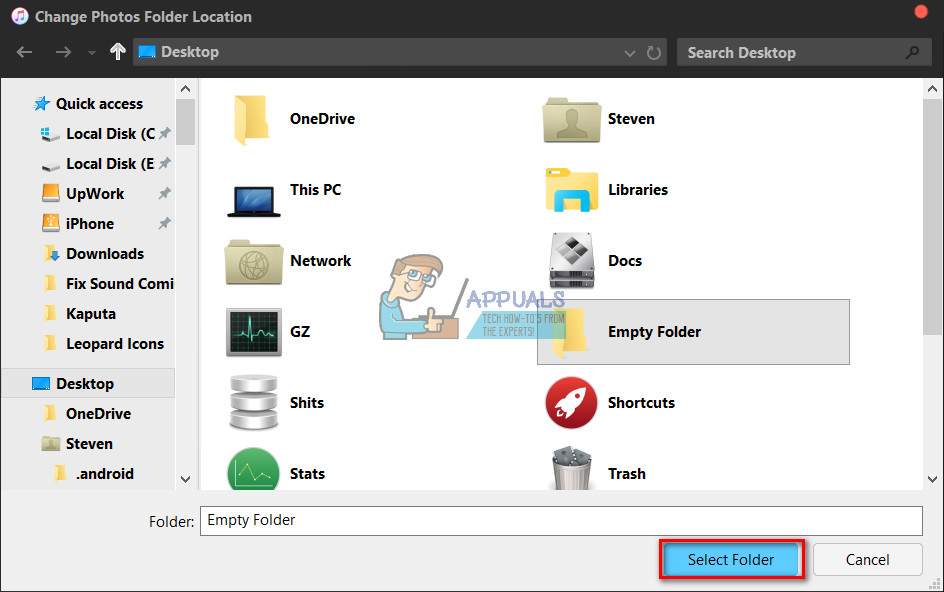

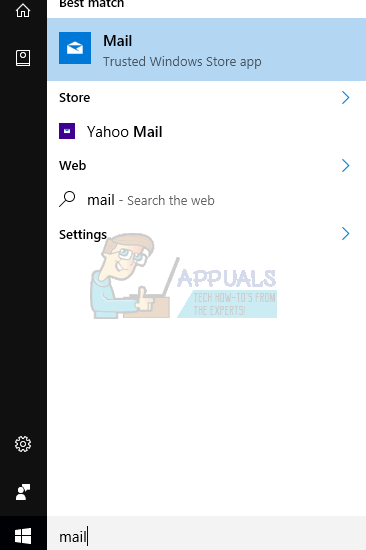

ডিফল্টরূপে, অফিস নথিগুলি এমওটাব্লু হিসাবে পতাকাঙ্কিত হয় এবং সুরক্ষিত দৃশ্যে খোলে, এমন কিছু ফাইল রয়েছে যা এখনও ওএলিকে অনুমতি দেয় এবং সুরক্ষিত দৃশ্যের দ্বারা ট্রিগার হয় না। আদর্শভাবে সেটিংকন্টেন্ট-এমএস ফাইলটি সি: উইন্ডোজ ইমারসিভ কনট্রোলপ্যানেলের বাইরে কোনও ফাইল সম্পাদন করা উচিত নয়।

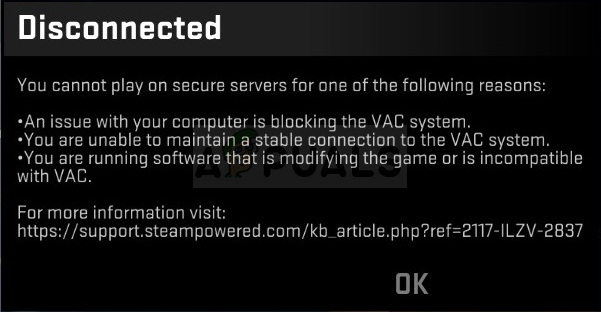

ম্যাট এইচকেসিআর-এ রেজিস্ট্রি সম্পাদকের মাধ্যমে 'ডেলিগেটএকসেকিউট' সেট করে ফাইল হ'ল ফর্ম্যাটগুলির নিকটবর্তী করার পরামর্শও দিয়েছেন: সেটিংকন্টেন্ট ll শেল ওপেন কমান্ডটি আবার খালি হতে পারে - তবে এটির ফলে উইন্ডোজ ভাঙবে না এমন কোনও গ্যারান্টি নেই therefore এটি চেষ্টা করার আগে একটি পুনরুদ্ধার পয়েন্ট তৈরি করা উচিত।