ওয়ার্ডপ্রেস। অর্ডারল্যান্ড

ডিফেন্সকোড থান্ডারস্ক্যানের সাহায্যে সিস্টেমের একটি নিয়মিত সুরক্ষা চেক-আপ করার সময় তিনটি ওয়ার্ডপ্রেস প্লাগইন: গওল্ল্যাটালম্বার সিএমএস প্লাগইন, স্ট্রং প্রশংসাপত্র প্লাগইন এবং স্নাজি ম্যাপস প্লাগইনগুলিতে একটি ক্রস-সাইট স্ক্রিপ্টিং (এক্সএসএস) দুর্বলতা সনাক্ত করা হয়েছিল। গওল ল্যাবইল প্লাগইন 40,000 এরও বেশি সক্রিয় ইনস্টলেশন, 50,000 এরও বেশি স্ট্রং প্রশংসাপত্র প্লাগইন এর সক্রিয় ইনস্টলেশন এবং স্নাজি ম্যাপস প্লাগইনের 60,000 এরও বেশি সক্রিয় এই ধরনের ইনস্টলেশন, ক্রস সাইট স্ক্রিপ্টিং দুর্বলতা ব্যবহারকারীদের প্রশাসককে অ্যাক্সেস দেওয়ার ঝুঁকিতে ফেলেছে দূষিত আক্রমণকারী এবং একবার হয়ে গেলে, আক্রমণকারীকে দর্শকদের এবং দর্শনার্থীদের জন্য দূষিত কোডটি আরও ছড়িয়ে দেওয়ার জন্য একটি বিনামূল্যে পাস দেয়। এই দুর্বলতা ডিফেন্সকোড উপদেষ্টা আইডিগুলির অধীনে তদন্ত করা হয়েছে ডিসি-2018-05-008 / ডিসি-2018-05-007 / ডিসি-2018-05-008 (যথাক্রমে) এবং তিনটি ফ্রন্টের মাঝারি ধরণের হুমকি দেওয়ার জন্য দৃ determined় সংকল্পবদ্ধ হয়েছে। এটি তালিকাভুক্ত ওয়ার্ডপ্রেস প্লাগইনগুলিতে পিএইচপি ভাষায় বিদ্যমান এবং এটি পাওয়া যায় যে প্লাগিনগুলির সমস্ত সংস্করণ অবধি রয়েছে এবং এটি গওয়োল গ্রাহকটির জন্য v2.5.3, স্ট্রং প্রশংসাপত্রগুলির জন্য v2.31.4 এবং স্নাজি মানচিত্রের জন্য v1.1.3 সহ অন্তর্ভুক্ত রয়েছে।

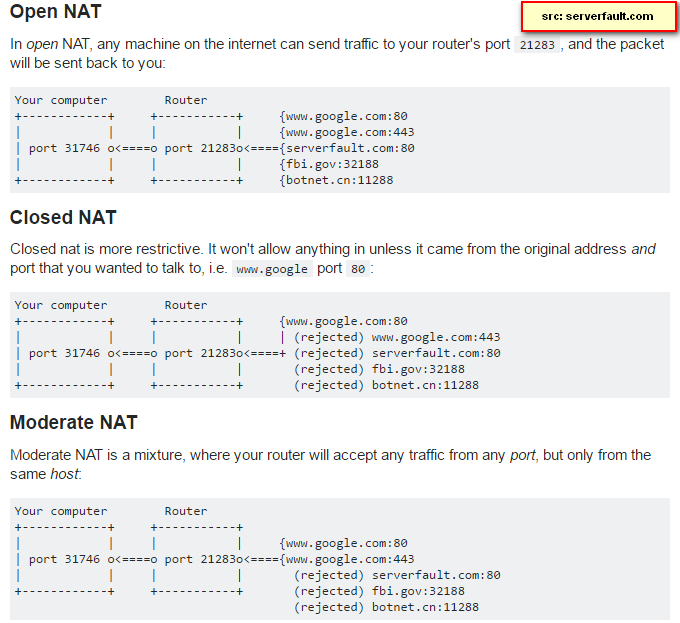

ক্রস-সাইট স্ক্রিপ্টিং দুর্বলতা কাজে লাগানো হয় যখন কোনও দূষিত আক্রমণকারী ইউআরএলযুক্ত একটি জাভাস্ক্রিপ্ট কোড সাবধানতার সাথে তৈরি করে এবং ওয়ার্ডপ্রেস প্রশাসকের অ্যাকাউন্টটিকে ঠিকানার সাথে সংযোগ করার জন্য ম্যানিপুলেট করে। এই ধরণের হেরফেরটি সাইটে পোস্ট করা একটি মন্তব্যের মাধ্যমে ঘটতে পারে যে প্রশাসককে কোনও ইমেল, পোস্ট, বা অ্যাক্সেস করা ফোরাম আলোচনার মাধ্যমে বা তার মাধ্যমে ক্লিক করতে প্ররোচিত করা হয়। একবার অনুরোধ করা হয়ে গেলে, লুকানো দূষিত কোডটি চালানো হয় এবং হ্যাকার সেই ব্যবহারকারীর ওয়ার্ডপ্রেস সাইটের সম্পূর্ণ অ্যাক্সেস অর্জন করতে সক্ষম হন। সাইটের ওপেন এন্ড অ্যাক্সেসের সাথে হ্যাকার সাইটের দর্শকদের কাছে ম্যালওয়্যার ছড়িয়ে দেওয়ার জন্য এই জাতীয় আরও দূষিত কোডগুলি এম্বেড করতে পারে।

দুর্বলতা প্রথম দিকে প্রথম জুনে ডিফেন্সকোড আবিষ্কার করেছিল এবং ওয়ার্ডপ্রেসটি 4 দিন পরে অবহিত করা হয়েছিল। কোনও সমাধান নিয়ে এগিয়ে আসার জন্য বিক্রেতাকে স্ট্যান্ডার্ড 90 দিনের রিলিজ সময়কাল দেওয়া হয়েছিল। তদন্ত করে দেখা গেছে যে প্রতিধ্বনির বিষয়টি ইকো () ফাংশনে বিদ্যমান ছিল এবং বিশেষত গ্লোলে গ্রাহক প্লাগইনের জন্য for $SERVER ['PHP_SELF'] ভেরিয়েবল, স্ট্রং প্রশংসাপত্র প্লাগইনে $ _REQQUEST ['id'] ভেরিয়েবল এবং স্নাজি মানচিত্র প্লাগইনে $ _GET ['পাঠ্য'] পরিবর্তনশীল। এই দুর্বলতার ঝুঁকি হ্রাস করার জন্য, ওয়ার্ডপ্রেস দ্বারা তিনটি প্লাগইনের আপডেট আপডেট করা হয়েছে এবং ব্যবহারকারীরা তাদের প্লাগইনগুলি যথাক্রমে সর্বশেষ উপলব্ধ সংস্করণগুলিতে আপডেট করার অনুরোধ করেছেন।