AVTech সিসিটিভি প্রস্তুতকারক। লাকসন

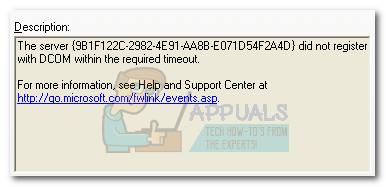

একটি এভিটেক ডিভাইস শোষণের পরে ২০১ 2016 সালের অক্টোবরে স্বীকৃতি দেওয়া হয়েছিল পরামর্শদাতা সুরক্ষা মূল্যায়ন বিশ্লেষণ এবং গবেষণা পরীক্ষাগার দ্বারা প্রকাশিত। ডিভিআর, এনভিআর, আইপি ক্যামেরা এবং সিসিটিভি প্রস্তুতকারকের সমস্ত ফার্মওয়্যারের মতো 14 দুর্বলতাগুলি শোষণ করে। এই দুর্বলতাগুলির মধ্যে রয়েছে: প্রশাসনিক পাসওয়ার্ডের সমতল স্টোরেজ, সিএসআরএফ সুরক্ষার অনুপস্থিতি, ডিভিআর ডিভাইসগুলিতে অযৌক্তিক এসএসআরএফ, ডিভিআর ডিভাইসগুলিতে অযৌক্তিক কমান্ড ইনজেকশন, প্রমাণীকরণ বাইপাস # 1 এবং 2, ওয়েব রুট থেকে অযৌক্তিক ফাইল ডাউনলোড, লগইন ক্যাপচা বাইপাস # 1 & 2, এবং এইচটিটিপিএস শংসাপত্র যাচাইকরণ ছাড়াই ব্যবহৃত হয়েছে পাশাপাশি তিন ধরণের সত্যায়িত কমান্ড ইঞ্জেকশন দুর্বলতা।

একজন বিশেষজ্ঞ ম্যালওয়্যার কোডার, এলিটল্যান্ডস, এমন একটি বোটনেট ডিজাইনের কাজ করছেন যা এই দুর্বলতাগুলিকে মূলত DDoS আক্রমণ চালাতে, তথ্য চুরি করতে, স্প্যাম করতে এবং আক্রমণাত্মক ডিভাইসে নিজেকে অ্যাক্সেস দেওয়ার সুযোগ দেয়। হ্যাকার দাবি করেছেন যে তিনি এই বোটনেটকে বিশেষত এ জাতীয় আক্রমণ চালানোর জন্য ব্যবহার করতে চান না, তবে এই ধরণের দুর্বলতার কারণে যে সামর্থ রয়েছে তার লোকজনকে সতর্ক করতে পারেন। ঠিক যেমন সাম্প্রতিক লুকান ‘এন সিক বটনেট যা এভিটেক ডিভাইসগুলি হ্যাক করতে কাজ করেছিল, ঠিক তেমনই 'ডেথ' নামের এই নতুন বোটনেট আরও পালিশ কোড দিয়ে একই কাজ করার লক্ষ্য নিয়েছে। এলিটল্যান্ডসের উদ্দেশ্যগুলি নিউস্কি সিকিউরিটির গবেষক অঙ্কিত অনুভ প্রকাশ করেছিলেন, যিনি বিলিপিং কম্পিউটারে প্রকাশ করেছিলেন যে এলিটল্যান্ডস বলেছিলেন, “ডেথ বোটনেট এখনও বড় কিছু আক্রমণ করে নি, তবে আমি জানি এটি হবে। ডেথ বোটনেট উদ্দেশ্যটি কেবলমাত্র ডিডো করার জন্য ছিল তবে শীঘ্রই এ সম্পর্কে আমার আরও একটি বড় পরিকল্পনা রয়েছে have আমি কেবল গ্রাহকদের কাছে যে শক্তি রয়েছে তা সম্পর্কে সচেতন করার জন্য এটি আক্রমণের জন্য সত্যই ব্যবহার করি না ”'

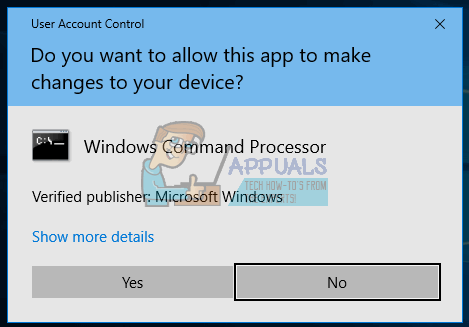

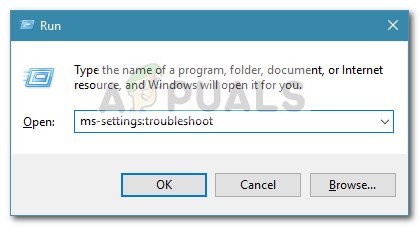

মার্চ, ২০১৩ অবধি, এভিটেক তাদের ডিভাইসে সুরক্ষা ব্যবস্থার উন্নতি করতে লক-ল্যাব নিয়ে কাজ করতে এগিয়ে এসেছিল। ফার্মওয়্যার আপডেটগুলি কিছু সমস্যার জন্য প্যাচ পাঠানো হয়েছিল তবে বেশ কয়েকটি দুর্বলতা রয়ে গেছে। ডেথ বোটনেট ব্র্যান্ডের পণ্য ব্যবহারকারীদের উচ্চ ঝুঁকিতে ফেলে এভিটেক এবং এর আইওটি ডিভাইসগুলির সিসিটিভি নেটওয়ার্ক অ্যাক্সেস করার জন্য অবশিষ্ট দুর্বলতাগুলি কাজে লাগিয়ে কাজ করে। বিশেষ দুর্বলতা যা এটিকে সমস্ত সম্ভব করে তোলে তা হ'ল ডিভাইসগুলিতে কমান্ড ইনজেকশন দুর্বলতা, যার ফলে পাসওয়ার্ডগুলি শেল কমান্ড হিসাবে পড়তে পারে। অনুভ ব্যাখ্যা করেছিলেন যে এলিটল্যান্ডস ডিভাইসগুলিতে পেডলোড কার্যকর করতে এবং সংক্রামিত করতে বার্নার অ্যাকাউন্টগুলি ব্যবহার করে এবং তাঁর মতে, ১৩০,০০০ এর বেশি এভিটেক ডিভাইসগুলি পূর্বে শোষণের পক্ষে ঝুঁকির মধ্যে ছিল এবং এই প্রক্রিয়াটি ব্যবহার করে এখনও ১২০০ এর মতো ডিভাইস হ্যাক করা যেতে পারে।

গত মাসে, এভিটেক একটি সুরক্ষা নিয়ে বেরিয়েছিল বুলেটিন ব্যবহারকারীদের এই আক্রমণগুলির ঝুঁকি সম্পর্কে সতর্ক করে এবং ব্যবহারকারীদের পাসওয়ার্ড পরিবর্তন করার পরামর্শ দেওয়া হচ্ছে। তবে এটি কোনও সমাধান নয়। সংস্থাটির পূর্বে ফার্মওয়্যার আপডেটগুলি ব্যবহারযোগ্য দুর্বলতার সংখ্যা হ্রাস করতে কাজ করেছে তবে আরও ঝুঁকিপূর্ণভাবে সম্পূর্ণরূপে এই জাতীয় আপডেট করা প্রয়োজন।