স্পেকটারপস টিম, স্টিভ বোরোশ

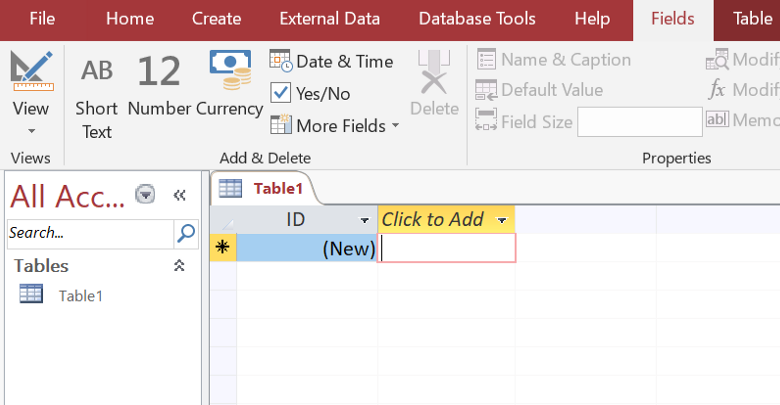

স্পেকটারআপস টিম সাইটের একটি সাম্প্রতিক ব্লগ পোস্ট প্রসারিত করেছে যে ক্র্যাকাররা কীভাবে অনুমানজনকভাবে দূষিত তৈরি করতে পারে .এসিসিডিডি ফাইলগুলি এবং মাইক্রোসফ্ট অ্যাক্সেস ডেটাবেস ইনস্টল থাকা লোকদের উপর ফিশিং ভেক্টর হিসাবে তাদের ব্যবহার করে। আরও গুরুত্বপূর্ণ, যদিও এটি জোর দিয়েছিল যে মাইক্রোসফ্ট অ্যাক্সেস ম্যাক্রো (এমএএম) শর্টকাটগুলি সম্ভবত আক্রমণ আক্রমণকারী হিসাবে ব্যবহার করা যেতে পারে ve

এই ফাইলগুলি সরাসরি একটি অ্যাক্সেস ম্যাক্রোর সাথে লিঙ্ক করে এবং সেগুলি অফিস era৯ এর যুগে চলে এসেছে। সুরক্ষা বিশেষজ্ঞ স্টিভ বোরোশ দেখিয়েছেন যে এই শর্টকাটের মধ্যে যে কোনও কিছু এম্বেড করা যেতে পারে। এটি জাস্ক্রিপ্ট ফাইলগুলি থেকে NET সমাবেশ লোড করে এমন পেডলোডগুলির মাধ্যমে একটি সাধারণ ম্যাক্রো আপ থেকে গামুট চালায়।

ম্যাক্রোতে একটি ফাংশন কল যুক্ত করে অন্যেরা হয়ত সাবউটিন যুক্ত করতে পারে, বোরোশ নির্বিচারে কোড প্রয়োগে বাধ্য করতে সক্ষম হয়েছিল। তিনি কেবল চালানোর জন্য কোড নির্বাচন করতে একটি ড্রপ ডাউন বাক্স ব্যবহার করেছিলেন এবং ম্যাক্রো ফাংশনটি বেছে নিয়েছিলেন।

অটোএক্সেক বিকল্পগুলি দস্তাবেজটি খোলার সাথে সাথে ম্যাক্রোটি চালানোর অনুমতি দেয়, সুতরাং এটির ব্যবহারকারীর কাছে অনুমতি চাইতে হবে না need এরপরে বোরোশ ডাটাবেসটির এক্সিকিউটেবল সংস্করণ তৈরি করতে অ্যাক্সেসে 'মেক এসিসিডি' বিকল্পটি ব্যবহার করেছিলেন, যার অর্থ ব্যবহারকারীরা চাইলেও কোডটি নিরীক্ষণ করতে পারবেন না।

এই ধরণের ফাইলটি ইমেল সংযুক্তি হিসাবে প্রেরণ করা যেতে পারে, এর পরিবর্তে বোরোশ এটি একক এমএএম শর্টকাট তৈরি করা আরও কার্যকর বলে মনে করে যা এটি দূরে থেকে এসিসিডি অটোেক্সেক ডাটাবেসের সাথে সংযুক্ত থাকে যাতে এটি এটি ইন্টারনেটে চালাতে পারে।

একটি শর্টকাট তৈরি করতে ডেস্কটপে ম্যাক্রোগুলি টেনে আনার পরে, তাকে এমন একটি ফাইল রেখে দেওয়া হয়েছিল যাতে এতে খুব বেশি মাংস নেই। তবে শর্টকাটে ডাটাবেসপথ ভেরিয়েবল পরিবর্তন করা তাকে একটি রিমোট সার্ভারের সাথে সংযোগ স্থাপন এবং এসিসিডি ফাইলটি পুনরুদ্ধার করার স্বাধীনতা দিয়েছে। আবার, ব্যবহারকারীর অনুমতি ব্যতীত এটি করা যেতে পারে। 445 পোর্ট খোলা মেশিনগুলিতে, এটি এমনকি এইচটিটিপির পরিবর্তে এসএমবি দিয়েও করা যেতে পারে।

আউটলুক এমএএম ফাইলগুলি ডিফল্টরূপে অবরুদ্ধ করে, তাই বোরোশ দাবি করেছিলেন যে কোনও ক্র্যাকার একটি নিরপেক্ষ ইমেলটিতে ফিশিং লিঙ্কটি হোস্ট করতে পারে এবং ব্যবহারকারীকে দূর থেকে ফাইলটি পুনরুদ্ধার করতে সামাজিক ইঞ্জিনিয়ারিং ব্যবহার করতে পারে।

উইন্ডোজ তাদের ফাইলটি খোলার পরে কোনও সুরক্ষা সতর্কতা দিয়ে অনুরোধ করে না যাতে কোডটি কার্যকর করতে দেয়। এটি কয়েকটি নেটওয়ার্ক সতর্কতা অবলম্বন করতে পারে তবে অনেক ব্যবহারকারী সম্ভবত এগুলি উপেক্ষা করতে পারেন।

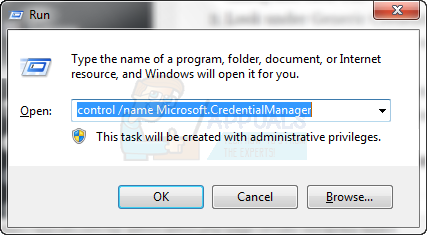

যদিও এই ক্র্যাকটি ছলনাময়ভাবে চালানো সহজ বলে মনে হচ্ছে, তবে প্রশমনও ছদ্মবেশী সহজ। কেবল নিচের রেজিস্ট্রি কী সেট করেই বোরোশ ইন্টারনেট থেকে ম্যাক্রো এক্সিকিউশনটি ব্লক করতে সক্ষম হয়েছিল:

কম্পিউটার HKEY_CURRENT_USER সফ্টওয়্যার মাইক্রোসফ্ট অফিস 16.0 অ্যাক্সেস সুরক্ষা blockcontenteececutionfrominternet = 1

একাধিক অফিস পণ্যযুক্ত ব্যবহারকারীদের অবশ্য মনে হবে প্রতিটিের জন্য পৃথক রেজিস্ট্রি কী এন্ট্রি অন্তর্ভুক্ত করতে হবে।

ট্যাগ উইন্ডোজ সুরক্ষা

![[ফিক্স] থান্ডারবার্ডের ‘সংযোগটি রিসেট করা হয়েছিল’ ত্রুটি](https://jf-balio.pt/img/how-tos/37/thunderbird-connection-was-reset-error.png)